با توجه به اینکه سوابق مالی و سلامت تقریباً به طور کامل دیجیتالی شده است، به راحتی می توان فهمید که چرا حوزه امنیت سایبری به عنوان یکی از پر تقاضاترین متخصصان فناوری ظهور کرده است.

متخصصان امنیت سایبری از اطلاعات شخصی مصرف کنندگان در برابر حملات سایبری محافظت می کنند و عادت های ایمن مرور وب را ترویج می کنند تا سازمان ها و شهروندان خصوصی بتوانند از خود در برابر سرقت هویت و سایر حملات محافظت کنند.

اکثر مردم می دانند که متخصصان امنیت سایبری از اطلاعات ما در برابر هکرها محافظت می کنند. اما اینکه چگونه آنها واقعاً این کار را انجام می دهند کمتر قابل درک است.

امنیت سایبری چیست؟

امنیت سایبری عمل محافظت از سیستم ها، شبکه ها و برنامه ها در برابر حملات سایبری و دسترسی غیرمجاز است. هدف مهاجمان سایبری، تخریب، تغییر یا دسترسی به اطلاعات حساس برای منافع مالی یا ایجاد اختلال در فعالیت های تجاری منظم است.

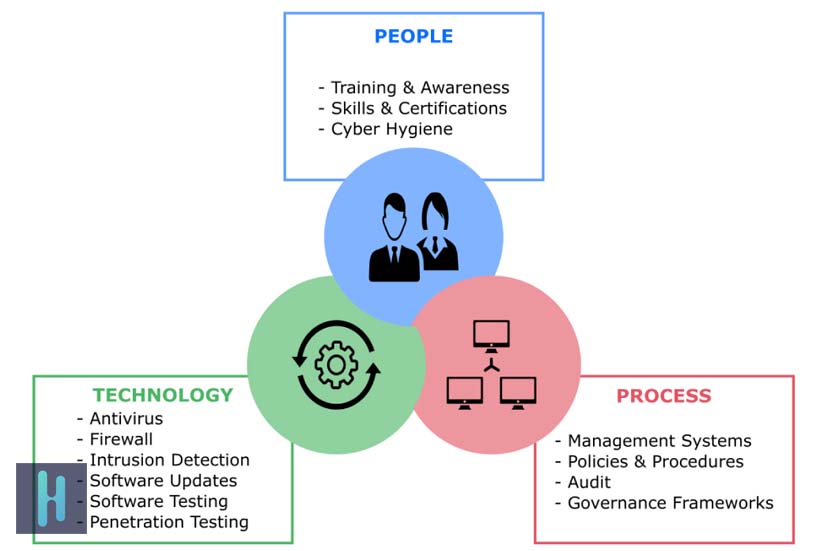

یک استراتژی امنیت سایبری از افراد، فرآیندها و فناوری برای محافظت از مالکیت معنوی سازمان و سایر دارایی های دیجیتال مهم استفاده می کند.

چرا امنیت سایبری اهمیت دارد؟

حملات سایبری سالانه میلیون ها دلار هزینه برای سازمان ها دارد و منجر به آسیب به شهرت می شود. سازمان ها سالانه به طور متوسط 130 حمله سایبری را تجربه می کنند. در سال 2021، هزینه جهانی جرایم سایبری از 6 تریلیون دلار فراتر رفت و این مشکل در حال بدتر شدن است. طبق گزارش Accenture، میانگین سالانه نقض امنیت در سال 2020 27.4 درصد افزایش یافته است.

نقض داده ها همچنین عواقب جدی برای افراد عادی دارد. مجرمان سایبری از اطلاعات شخصی دزدیده شده مانند شماره تامین اجتماعی برای جعل هویت شخصی استفاده می کنند که معمولاً هدف نهایی آن مصادره دارایی های مالی آنهاست.

مهاجمان همچنین حملات phishing را بر روی رایانه های شخصی و دستگاه های تلفن همراه انجام می دهند تا دستگاه را با بدافزار آلوده کنند، نرم افزاری که برای ایجاد اختلال، آسیب یا دسترسی غیرمجاز به یک سیستم طراحی شده است.

سه ستون امنیت سایبری: پایه و اساس امنیت سایبری موثر

امنیت سایبری چارچوبی است که نیازمند تجمیع منابع به شیوه ای هماهنگ است. بیایید آنچه را که به نظر می رسد تجزیه کنیم:

- مردم

سازمان ها متخصصان آموزش دیده امنیت سایبری را برای طراحی و پیاده سازی چارچوب های امنیت سایبری استخدام می کنند. آنها همچنین باید کارکنان خود را برای تشخیص کلاهبرداری های phishing و مهندسی اجتماعی آموزش دهند. افراد تمایل دارند ضعیف ترین حلقه در انعطاف پذیری سایبری یک سازمان باشند.

- فرآیندها

فرآیندها و سیاست ها چارچوب هایی را برای حاکمیت امنیت سایبری فراهم می کنند. این فرآیندها از استراتژی های پیشگیرانه برای جلوگیری از حملات سایبری تا مداخلات بلادرنگ در صورت وقوع جرایم سایبری برای شناسایی و از بین بردن یک متجاوز را شامل می شود.

- فناوری

فناوری به زیرساخت فناوری اطلاعات (سخت افزار و نرم افزار) سازمان ها برای دستیابی به امنیت سایبری اشاره دارد. به عنوان مثال می توان به نرم افزار آنتی ویروس و هوش مصنوعی دفاعی اشاره کرد که شبکه های کامپیوتری را برای رفتارهای غیرعادی اسکن می کند و از حملات سایبری قبلی درس می گیرد.

فناوری رمزگذاری ابری اطلاعات ذخیره شده در ابر را با تبدیل اطلاعات به کدهای ناخوانا قبل از ذخیره شدن، ایمن می کند.

سه گانه CIA: سه هدف اصلی امنیت سایبری

سه گانه CIA یک مدل رایج است که اهداف اصلی هر چارچوب امنیت سایبری را توضیح می دهد. این مدل به تیم های امنیتی کمک می کند تا اطمینان حاصل کنند که همه پایگاه ها با استفاده از بهترین شیوه های امنیتی پوشش داده شده اند.

- محرمانه بودن

سازمان ها باید از اطلاعات اختصاصی و داده های شخصی مصرف کننده خود محافظت کنند. دسترسی باید به کاربران مجاز محدود شود و پروتکل های احراز هویت قوی و کنترل های مجوز کاربر برای دور نگه داشتن مزاحمان مورد نیاز است.

به عنوان مثال، کارمندان در بخش های غیرمرتبط نباید به داده های خاصی دسترسی داشته باشند زیرا ممکن است در معرض سوء استفاده قرار گیرند.

- یکپارچگی

داده ها باید دقیق، قابل اعتماد و عاری از دستکاری باشند. یکپارچگی داده ها را می توان با کنترل دسترسی و رمزگذاری حفظ کرد. در برخی موارد، داده ها ممکن است از نظر فیزیکی در برابر منابع خارجی محافظت شوند که ممکن است آنها را خراب کند (مخصوصاً برای مشاغلی که از سرورهای داخلی به جای ذخیره سازی ابری استفاده می کنند).

- دسترسی

اطمینان از اینکه سیستم ها، برنامه ها و شبکه ها به طور عادی کار می کنند و توسط مهاجمان بسته نشده اند. داده ها باید هر زمان که کاربران مجاز به آن نیاز داشته باشند در دسترس باشند.

فرآیند امنیت سایبری (چارچوب امنیت سایبری NIST)

چارچوب NIST شامل استانداردها، دستورالعمل ها و بهترین شیوه ها برای کاهش خطر امنیت سایبری است. این چارچوب از موسسه ملی استاندارد و فناوری، یک آژانس دولتی تشکیل شده توسط وزارت بازرگانی ایالات متحده است که استانداردهای امنیت سایبری را برای مشاغل، آژانس های فدرال و عموم مردم ایجاد می کند.

این چیزی است که در عمل به نظر می رسد:

- شناسایی کنید

تعیین ماهیت تهدید و شناسایی دارایی هایی که نیاز به حفاظت دارند.

- محافظت

اجرای کنترل های امنیتی مناسب برای محافظت از دارایی در معرض خطر و بازیابی عملکرد سیستم.

- تشخیص

ماهیت و تأثیر تهدید را تعیین کنید. قابلیت های نظارت مستمر را برای ردیابی رویدادهای امنیتی و مشاهده اینکه آیا اقدامات حفاظتی کار می کنند یا خیر، اجرا کنید.

- پاسخ دادن

تکنیک هایی را برای بیرون راندن متجاوز و محدود کردن تأثیر تهدید (مهار تهدید) ایجاد کنید.

- بازیابی کنید

این فرآیند بازیابی سیستم ها و سرویس هایی است که در طول حمله آسیب دیده اند و بر اساس درس های آموخته شده، بهبودهایی را اعمال می کنند.

انواع امنیت سایبری

امنیت سایبری را می توان به پنج استراتژی مجزا طبقه بندی کرد. سازمان ها اغلب به ترکیبی از رویکردها برای ایمن سازی خود نیاز دارند.

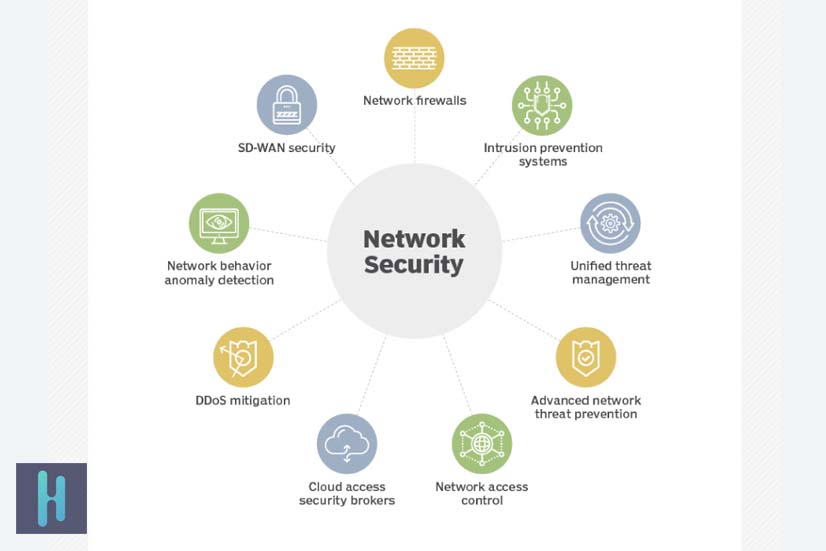

- امنیت شبکه

امنیت شبکه در مورد محافظت از شبکه های کامپیوتری سازمان در برابر نفوذ با استفاده از داده ها و کنترل های دسترسی است.

به عنوان مثال میتوان به کنترل های برنامه پیشگیری از فقدان داده (DLP)، IAM (مدیریت دسترسی هویت)، NAC (کنترل دسترسی شبکه) و NGFW (نسل بعدی فایروال) برای اجرای سیاست های استفاده ایمن از وب اشاره کرد.

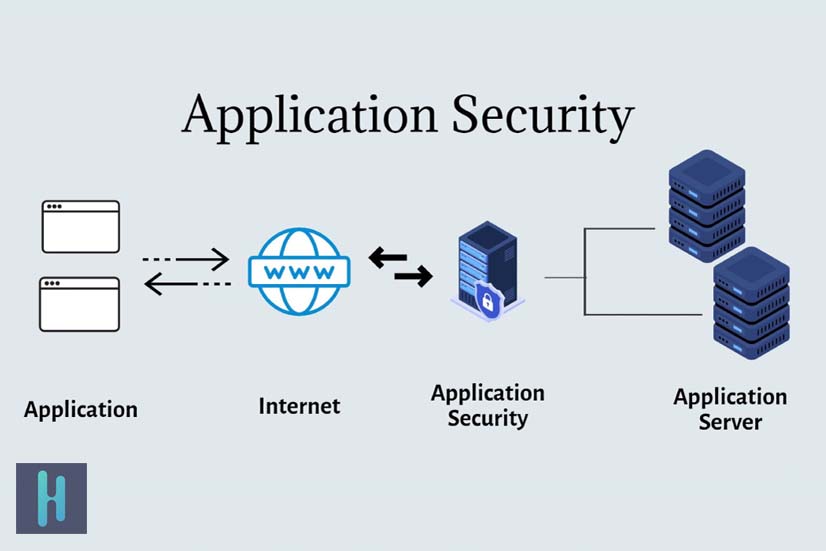

- امنیت برنامه

امنیت برنامه از برنامه های تحت وب محافظت می کند تا از سرقت یا دستکاری داده ها یا کدها جلوگیری کند. این پادمان ها در طول فرآیند توسعه نرم افزار پیاده سازی می شوند، اما شامل وصله ها، ارتقاء و سایر رویکردها برای محافظت از برنامهها پس از استقرار هستند.

- امنیت ابری

امنیت ابری فرآیند محافظت از داده های ذخیره شده در ابر از دسترسی غیرمجاز است. در حالی که ارائه دهندگان رایانش ابری زیرساخت را مدیریت می کنند، سازمان هایی که از خدمات آنها استفاده می کنند باید اقدامات احتیاطی بیشتری را برای ایمن سازی داده های خود انجام دهند.

- امنیت زیرساخت

امنیت زیرساخت فرآیند محافظت از سیستم ها و دارایی های حیاتی در برابر تهدیدات سایبری است. این معمولا شامل دارایی های سخت افزاری و نرم افزاری مانند دستگاه های کاربر نهایی، منابع مرکز داده، سیستم های شبکه و خدمات ابری می شود.

سازمان ها همچنین باید از دارایی های خود در برابر تهدیدات فیزیکی مانند بلایای طبیعی، قطع برق، سرقت یا خرابکاری محافظت کنند.

- امنیت موبایل

این فرآیند استفاده از احراز هویت و مجوز کاربر در دستگاه های تلفن همراه است، که به ویژه مهم است زیرا شرکت ها به طور فزاینده ای به کارگران راه دور اجازه می دهند از شبکه های Wifi خانگی استفاده کنند.

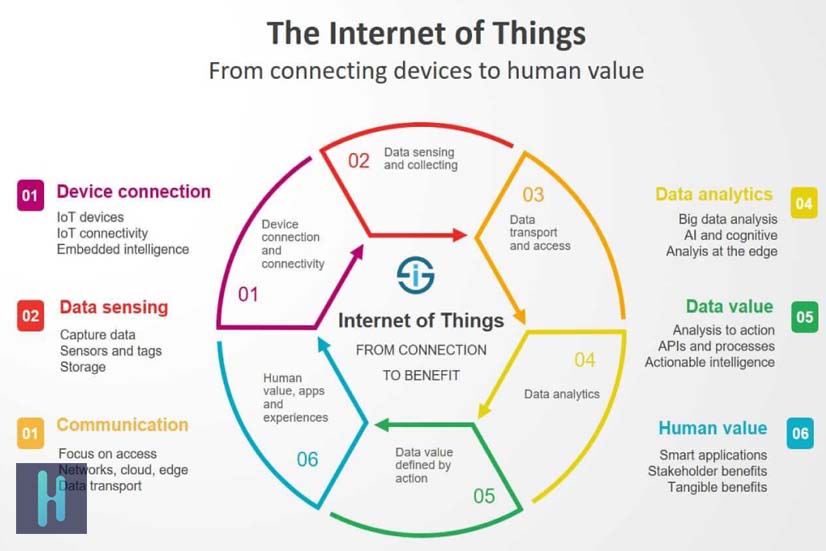

- امنیت اینترنت اشیا (IoT)

دستگاه های مجهز به اینترنت اشیا مانند بلندگوهای هوشمند را می توان هک کرد و برای جاسوسی از مردم استفاده کرد، زیرا اتصال دستگاه ها به اینترنت، سطح حمله اضافی برای مجرمان سایبری ایجاد می کند. امنیت اینترنت اشیا به دنبال پایان دادن به این امر است.

تهدیدات سایبری اصلی

مجرمان سایبری به طور مداوم در حال تغییر استراتژی های خود و کشف بردارهای حمله جدید هستند. برخی از رایج ترین تهدیدات سایبری که مشاهده خواهید کرد به شرح زیر است:

- بد افزار

- Phishing

- حمله انکار سرویس (DoS).

- نقض داده ها

- تزریق SQL

- باج افزار

ابزارهای امنیت سایبری

ابزارهایی که برای تحقق امنیت سایبری استفاده می شوند بشرح زیر است:

- تشخیص و پیشگیری از نفوذ

سیستم های تشخیص نفوذ و پیشگیری (IDPS) شبکه و فعالیت های محیط فناوری اطلاعات را 24 ساعته نظارت می کنند تا فعالیت های مخرب را در زمان واقعی شناسایی کرده و آنها را از طریق پاسخ خودکار یا با هشدار به یک متخصص امنیتی مسدود کند.

- Sniffer های بسته

بسته sniffer یک برنامه sniffer است که بسته های داده ارسال شده از طریق اینترنت را برای نظارت و اعتبارسنجی ترافیک شبکه می خواند. با نظارت بر ترافیک اینترنت در زمان واقعی، داده ها را می توان برای تشخیص هرگونه مشکل عملکرد سرورها، شبکه ها، هاب ها و برنامه هایی که ممکن است نشان دهنده تداخل باشد، بررسی کرد.

- فایروال

فایروال یک دستگاه امنیتی شبکه است که ترافیک ورودی و خروجی شبکه را کنترل می کند. این سیستم بسته به مجموعه ای از قوانین امنیتی از پیش تعیین شده تصمیم می گیرد که آیا ترافیک را مجاز یا مسدود کند. فایروال ها اولین خط دفاعی اکثر سازمان ها هستند.

- تست نفوذ

تست نفوذ نوعی هک اخلاقی است که در آن یک متخصص دارای مجوز تلاش می کند تا با مجوز سازمان برای آزمایش وضعیت امنیتی آن به یک شبکه کامپیوتری نفوذ کند. هر گونه آسیب پذیری شناسایی شده برای جلوگیری از یک حمله واقعی وصله می شود.

- رمزنگاری

رمزنگاری شامل فرآیند رمزگذاری اطلاعات (تغییر داده ها از متن ساده قابل خواندن به متن رمزی) ذخیره شده در ابر یا روی سرور است به طوری که غیرقابل رمزگشایی است مگر برای کاربران مجاز که دارای یک کلید رمزگشایی خاص هستند.

- حفاظت از ویروس و بدافزار

نرم افزار آنتی ویروس سیستم های کامپیوتری را برای وجود ویروس ها و بدافزارها اسکن می کند. اکثر نرم افزارهای آنتی ویروس پس از نصب در پس زمینه اجرا می شوند. برخی از سیستم های نرم افزاری همچنین فایروال های قابل تنظیم و مسدودسازی وب سایت را ارائه می دهند.

- کنترل دسترسی

مدیریت احراز هویت و دسترسی کاربر بخش مهمی از امنیت سایبری است، زیرا تضمین می کند که کاربران مجاز دسترسی سریع به یک سیستم یا پایگاه داده دارند و در عین حال مزاحمان را دور نگه می دارند. این شامل سیاست هایی برای تأیید اعتبار کاربر، قفل کردن نفوذگران مشکوک و ایجاد رمز عبور می شود.

- امنیت نقطه پایانی

امنیت نقطه پایانی فرآیند ایمن سازی دستگاه های کاربر نهایی مانند رایانه ها، لپ تاپ ها و دستگاه های تلفن همراه از سوء استفاده توسط عوامل مخرب است.

این اقدامات امنیتی اهمیت فزاینده ای پیدا کرده اند زیرا کارمندان از راه دور از شبکه های Wifi خانگی و دستگاه های خصوصی استفاده می کنند که معمولاً از امنیت کمتری نسبت به شبکه های شرکتی برخوردار هستند.

فرصت های شغلی امنیت سایبری

یک مطالعه توسط Burning Glass نشان داد که بین سال های 2013-2019، آگهی های شغلی امنیت سایبری 94 درصد رشد داشته و اکنون 13 درصد از کل مشاغل فناوری اطلاعات را تشکیل می دهند. با گسترش روزافزون جرایم سایبری، سازمان ها سرمایه گذاری زیادی روی کنترل های امنیت سایبری می کنند. برخی از رایج ترین فرصت های شغلی امنیت سایبری به شرح زیر می باشد:

- تحلیلگر امنیت اطلاعات

- تحلیلگر واکنش به حوادث

- تحلیلگر ریسک

- تستر نفوذ/هکر اخلاقی

- مهندس امنیت

آیا تمایل به آشنایی با موقعیت شغلی کارشناس امنیت رایانه دارید؟اکنون بیاموزید.

آیا تمایل به آشنایی با موقعیت شغلی کارشناس فناوری اطلاعات دارید؟اکنون بیاموزید.

آیا تمایل به آشنایی با موقعیت شغلی تحلیلگر داده دارید؟اکنون بیاموزید.